Черный цвет в одежде по праву считается классическим и всегда актуальным. Почему же люди так часто выбирают этот цвет? Ответ прост — он универсален и подходит практически к любой ситуации. Глубокий и загадочный, черный цвет символизирует изысканность и элегантность, делая…

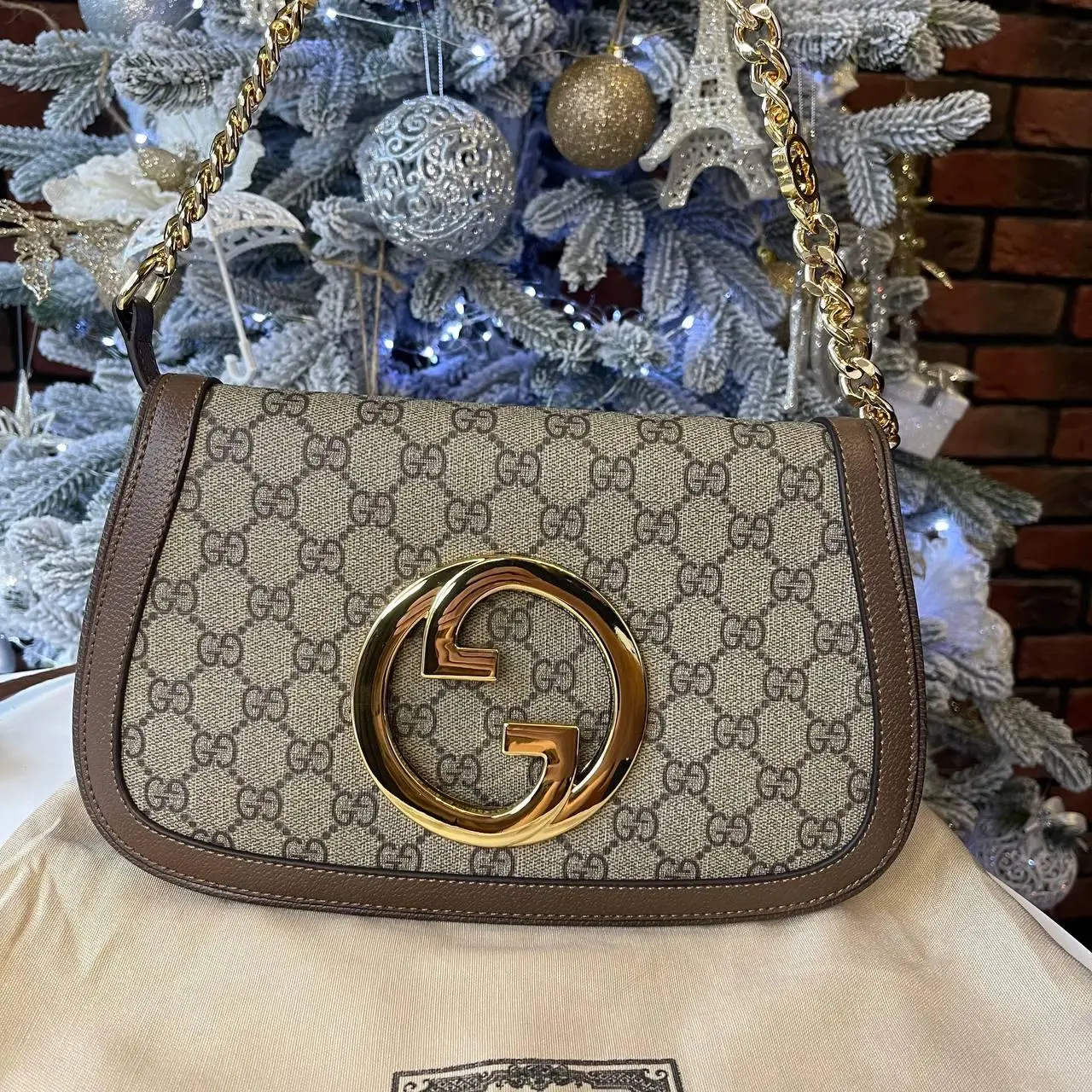

Женские брендовые сумки в Москве

Женские брендовые сумки играют важную роль в создании стильного и модного образа. Они являются не только практичным аксессуаром для хранения вещей, но и символом статуса и вкуса. В поиске качественных брендовых сумок по доступной цене Москва предлагает различные варианты. В…

Где купить женскую сумку?

Женская сумка — это не просто аксессуар, это предмет, который придаёт женщине стиль и элегантность. В повседневной жизни сумка является незаменимым предметом, в котором можно хранить личные вещи и аксессуары. В этой статье рассмотрим, как правильно выбрать женскую сумку, популярные…

Сумки женские брендовые

Женская мода является неотъемлемой частью нашей современной культуры, и одним из самых важных аксессуаров, которые подчеркивают стиль и индивидуальность женщины, являются сумки. В последние годы сумки женские брендовые стали особенно популярными. В этой статье мы рассмотрим причины такой востребованности и…